- 最終更新日: 2020.11.13

- 公開日:2020.11.13

パスワードリスト攻撃とは?ECサイト運営に必要なセキュリティと知識

- EC

- お役立ち情報

こんにちは。株式会社セキュアスカイ・テクノロジーの西尾です。

第一回はECサイトからクレジットカード情報を窃取する「Webスキミング」について解説しましたが、第二回では主に個人情報の漏えいを引き起こしている「パスワードリスト攻撃※1」の概要と対策についてやさしく解説していきます。

目次

パスワードリスト攻撃の概要と特徴

パスワードリスト攻撃の説明に入る前に、まずは従来のパスワードに対する攻撃手法について説明します。

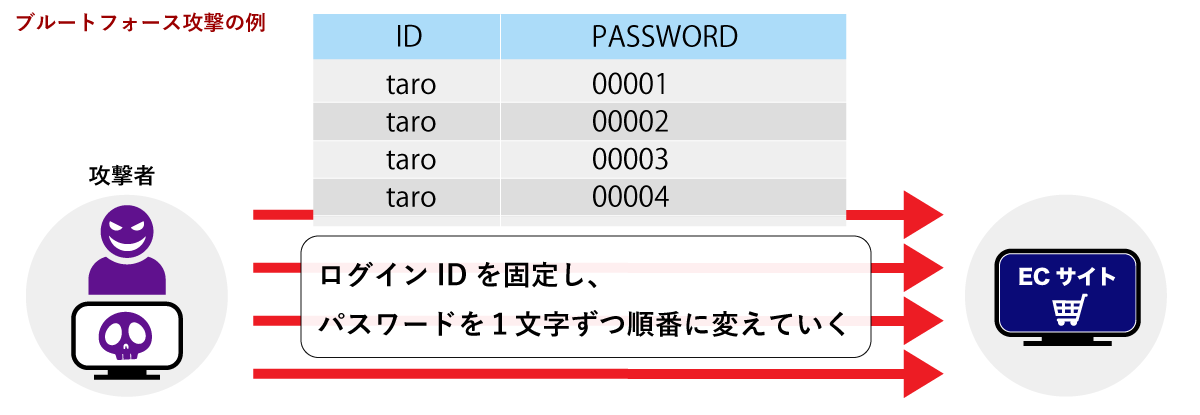

一つ目は、「ブルートフォース攻撃(総当たり攻撃)」です。

その名の示す通り、全てのパスワードの組み合わせを総当たりで試していく最も原始的な攻撃です。基本的にはログインIDを固定にしたまま、パスワードを1文字ずつ順番に変えてログインを試みます。

パスワードの文字数や、利用可能な文字種が多いほど、攻撃に要する時間が増加していきます。

二つ目は、「辞書攻撃」です。

パスワードとしてよく使われていそうな文字列のリスト(辞書)を用意し、それを順番に試していく攻撃です。ブルートフォース攻撃よりも効率的に攻撃を行うことができ、利用者が弱いパスワードを設定している場合、攻撃に成功する確率が高まります。

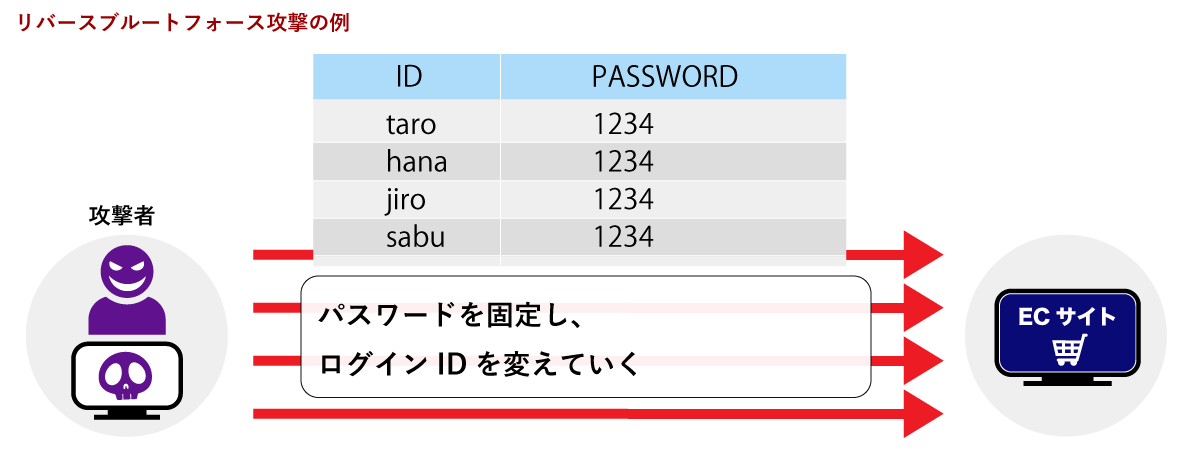

三つ目は、「リバースブルートフォース攻撃」です。

ブルートフォース攻撃とは逆で、パスワードを固定したまま、様々なログインIDで試行する攻撃です。

一般的に不正ログイン対策として導入されている「アカウントロック機能」では、同じログインIDで一定回数ログインに失敗した場合に、そのログインIDを一時的にロックします。しかしリバースブルートフォース攻撃の場合、ログインIDを毎回変えて試行するため、アカウントロック機能では防ぐことができません。

最後に、ようやく本題の「パスワードリスト攻撃」です。

パスワードリスト攻撃とは、攻撃者が何らかの方法で入手したログインIDとパスワードの組み合わせ(パスワードリスト)を使用し、ほかのWebサイトに不正ログインを試みる攻撃です。

サイト利用者がパスワードを使いまわしていた場合に攻撃が成功します。パスワードリストは脆弱なWebサイトから窃取したり、既に流出しているものを購入するなどして入手しています。

パスワードリスト攻撃の大きな特徴は、パスワードを使いまわしている利用者をターゲットにしている点で、そのような利用者が多いほど、攻撃の成功率が高まります。

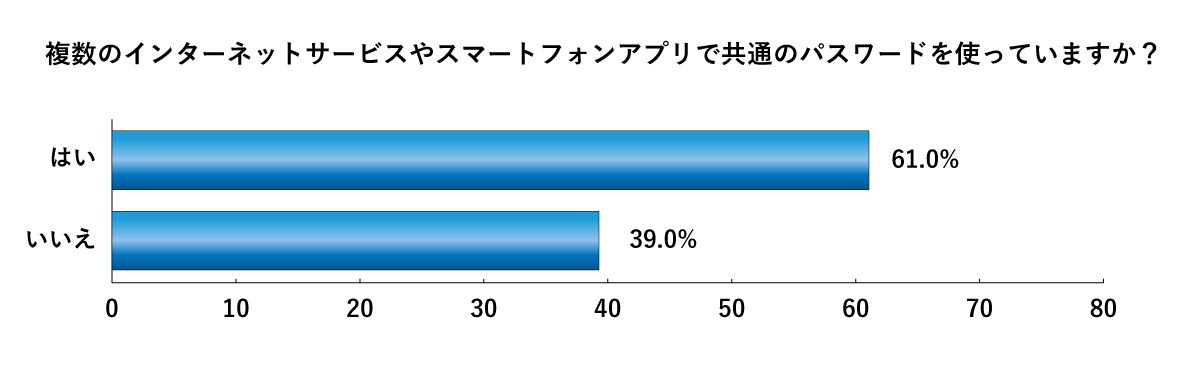

ヤフーが2020年7月に実施したパスワードに関するアンケートによると、61%が「複数のサービスでパスワードを使いまわしている」と回答しています。

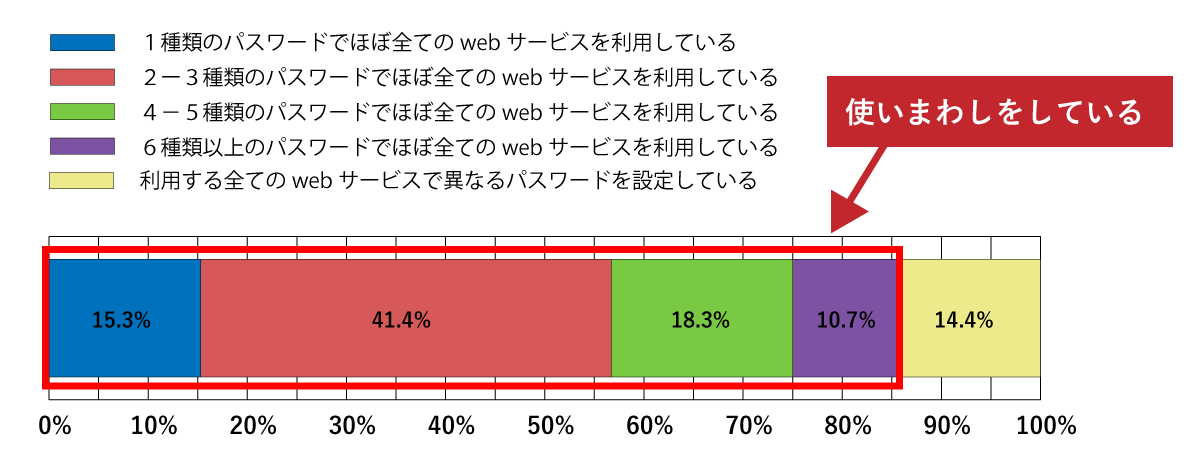

また、トレンドマイクロが2020年8月に実施した「パスワードの利用実態調査 2020」によると、85.7%がパスワードを使いまわしていると回答しており、さらに「1~3種類のパスワードでほぼ全てのWebサービスを利用している」と回答している人だけでも半数以上存在していました。

これらのように、現在はパスワードを使いまわしている人が多い状況であるため、パスワードリスト攻撃の成功率は相対的に高くなっていると考えられます。

実際に2019年7月にパスワードリスト攻撃を受けたヤマト運輸は、約3万件の不正ログイン試行のうち、3,467件がログインに成功したと発表しています。攻撃成功率に換算すると約11%になり、かなり高い確率でログインに成功していることが分かります。

パスワードリスト攻撃にはもう一つ特徴があり、それはリバースブルートフォース攻撃と同様で、単純なアカウントロック機能では防げない点です。ログインIDとパスワードの特定の組み合わせを試していくため、入力するログインIDが毎回異なります。

その結果、アカウントロックが発生せず、ログイン試行を継続して行うことが可能となります。

以上のように、パスワードリスト攻撃の成功率は高く、単純な対策では防げないことから、ほかの三つよりも悪質な攻撃手法であるといえます。

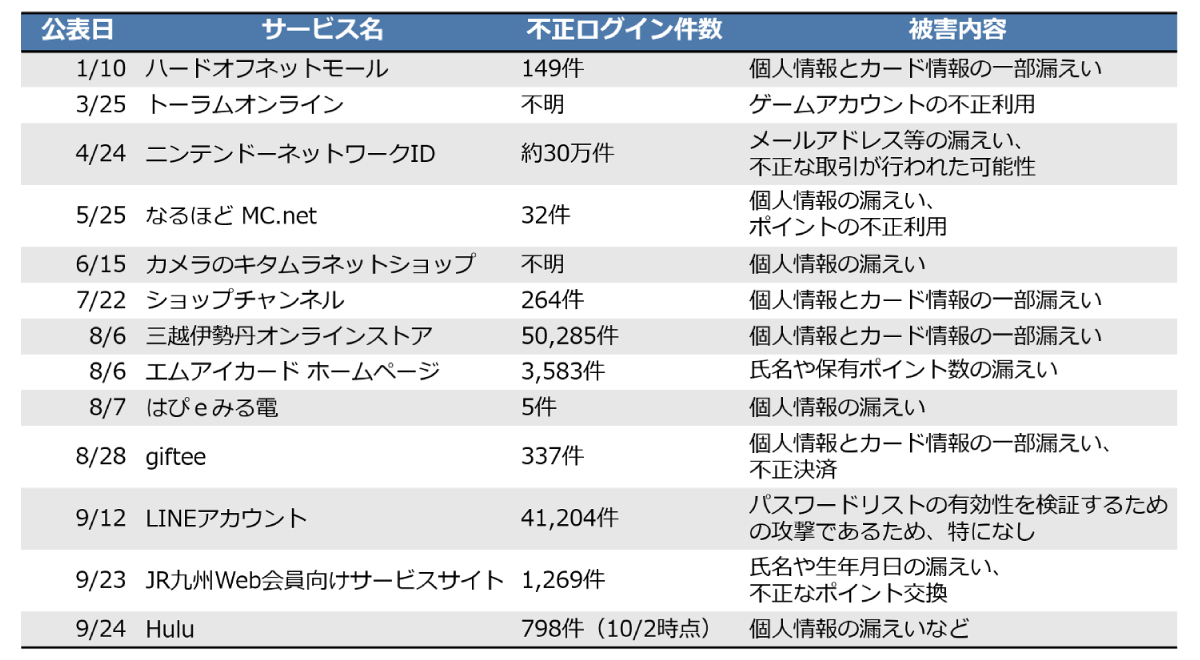

国内のパスワードリスト攻撃の被害状況

パスワードリスト攻撃は2013年頃から国内で多く確認されていますが、現在も被害は続いています。

筆者が独自に調査をしたところ、2020年1月~9月の期間に被害を公表したサービスは、下記の13件確認されました。ただし、これは氷山の一角にすぎません。

セキュアスカイ・テクノロジーズ社 調査結果

これらの被害を公表したサービスの多くは、不審なログイン試行を監視していたか、または利用者から「身に覚えのないポイント交換が行われた」などの連絡を受けたことで攻撃に気づけています。

裏を返せば、セキュリティ対策を特に実施しておらず、攻撃者がログイン後に不正購入などを行っていない場合、攻撃に気づくことが難しくなります。

実際、攻撃に気づいていないサービスは数多く存在しているのではないでしょうか。

ECサイトがパスワードリスト攻撃を受けた場合、基本的には個人情報の漏えい被害が発生します。

さらに、上表の被害内容を見ても分かるように、不正ログインされたユーザのポイントや、サイトに登録済みのクレジットカードが不正利用され、金銭的被害が発生する可能性があります。

ほかにも会員情報の改ざんや、不正な商品レビューの投稿などの様々な被害が発生し得るため、決して軽視してよい攻撃ではありません。

特に攻撃に気づくことができなかった場合、長期間に渡って不正なログイン試行が行われ、大量の個人情報を漏えいすることになるため、攻撃を早期に検知できる仕組みを用意しておくことが望ましいです。

セキュリティ対策の具体例

パスワードリスト攻撃は完全に防ぐことが難しく、基本的なセキュリティ対策を積み重ねていくことが重要です。

まず、できるだけ実施していただきたい対策は以下の二つです。

● アカウントロック機能の導入

パスワードリスト攻撃の最も重要な対策は、サイト利用者にパスワードを使いまわさないよう呼びかけることです。そもそもサイト利用者がパスワードを使いまわしていなければ成功しない攻撃であるため、このような啓蒙活動は非常に重要であると考えています。また、低コストで今すぐにでも実行できるものであるため、まずはこの対策を実施しましょう。

アカウントロック機能は、攻撃の概要でも説明した通り、パスワードリスト攻撃に対しては有効ではありません。しかし、ブルートフォース攻撃や辞書攻撃に対しては有効な防御策であるため、基本的には導入することを推奨します。

以上の対策を実施した上で、パスワードリスト攻撃を効果的に防ぎたい場合は、以下のような対策があります。

● 二要素認証の導入

CAPTCHAとは、人間が操作していることを確認するための仕組みで、例えば歪んだランダムな文字を表示してその内容を入力させる方式が有名です。

二要素認証とは、二つの異なる認証要素を組み合わせた認証方式のことで、例えばパスワード(知識要素)に加え、登録済みのメールアドレス(所持要素)に届いた認証コードを入力させる方法があります。

ただしこれらの対策は効果的である反面、サイト利用者にとっては利便性が下がるため、売り上げ低下に繋がる可能性があります。

パスワードリスト攻撃を早期に検知し、被害を最小限に抑えるためには、以下のような対策が考えられます。

● ログイン通知

● ログイン履歴の記録

具体的には、同一IPアドレスから短時間の内に異常な回数のログイン試行が発生していないかなど、不審なログイン試行を監視することで、攻撃の早期検知が可能になります。しかし、攻撃者がIPアドレスを変えながら時間をかけてゆっくりと攻撃を行った場合、検知がかなり難しくなります。

もう一つの対策は、ログインに成功・失敗した際に、ログイン通知を本人のメールアドレス宛に送信することです。不審なログイン試行をサイト利用者本人が気づき、ECサイト側に報告することで攻撃の早期検知が可能になります。

また、ログイン日時、IPアドレス等を記録し、サイト利用者本人が確認できるようにすることも有効です。

ECサイトの開発や運用をアウトソースしている場合は、上記の対策ができているか、現在どのような不正ログイン対策を行っているかを委託先に確認することをお勧めします。

パスワードリスト攻撃は検出や防御が難しく、しっかりとした対策を実施しようとすると、大きなコストを必要とし、サイト利用者の利便性を下げる可能性があるため、そのバランスを十分に考える必要があります。

しかしながら、サイト利用者に注意喚起を行うなど、簡単にできる対策もあるため、まずはできることから実施していきましょう。